Quien o que está detrás de esto

Esa es la pregunta del millón. Saber quien está detrás de todo esto es prácticamente imposible. Podría incluso ser el vecino de al lado que ha solicitado/comprado los servicios de un grupo de hackers Rusos (actualmente comprar un paquete de 1000 correos con contenido malicioso es como abrir una cuenta de gmail.com) y quiere hacerse rico extorsionando a un grupo de incautos que pulsan en un enlace para ver la factura de la luz.

¿Hay alguna solución a todo esto?

Para quien opine que no, hay que decirle que si, que hay solución y es sencilla. Es tan simple como usar el sentido común. Esa es la solución. Bueno... también seguir unas pequeñas pautas.

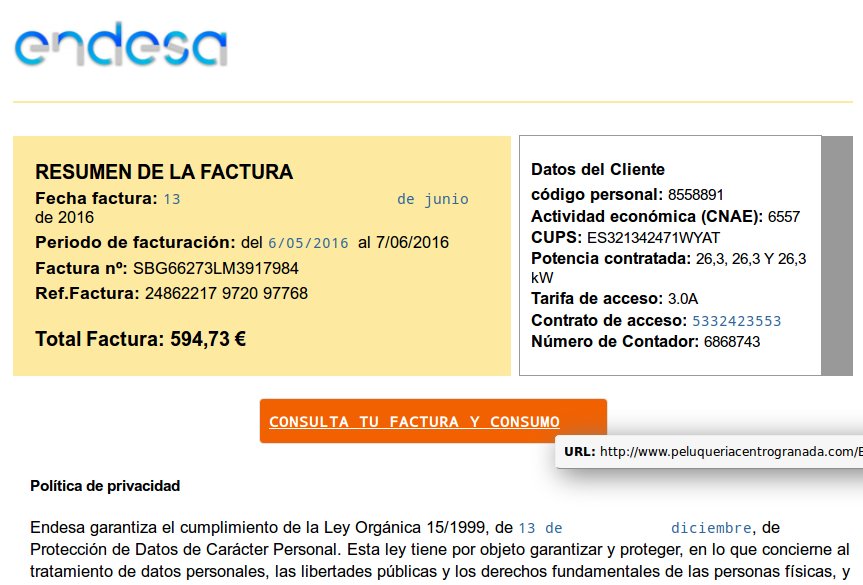

En la siguiente imagen vemos un fragmento del correo recibido. Simplemente por pura observación, vemos que en el botón que enlaza a la factura, es en realidad un enlace hacia la web de una peluquería en Granada. Pobres peluqueras, les han hackeado su web creada con Wordpress (gestor de contenidos web con un alto grado de fallos de seguridad).

Aclarar que el propietario de la web, normalmente no tiene los conocimientos para aplicar las medidas de seguridad para que esto no suceda. Estas acciones son responsabilidad del administrador del portal web. Pero como sucede frecuentemente, este tipo de web's están completamente desatendidas. Hecho que aprovechan sobre la falta de administración para incrustar código malicioso.

¿Como leer un correo?

Piense un momento y reflexione en lo que mira primero al leer un correo.

- Leo el asunto del correo

- Leo el contenido del mensaje

- Miro quien me lo envía (remitente)

- Descargo los archivos adjuntos

- No leo nada y pulso el primer enlace que me sugieren

-Reenvío el mensaje para que todos se enteren (no se de que va pero es divertido)

Siendo razonables, lo primero que tendríamos que mirar es de quien procede. Básico, es tan simple como cuando recibimos un sobre en nuestro buzón (nos interesamos por quien lo envía). Miremos el remitente. Preferible la dirección de correo electrónico porque el nombre no es de fiar (se puede suplantar); Si la dirección nos es completamente desconocida o no guarda relación con parte del contenido, entonces es mejor sospechar ya que posiblemente es un correo basura o cualquier otra cosa. Esta será la primera pista para continuar leyendo o eliminarlo definitivamente.

Siguiendo con nuestro mensaje de Factura, veamos nuestra primera pista en el remitente:

pajarillo1@icloud.com

Desde luego, hay que sospechar de que si Endesa nos envía un correo, jamas tendrá ese remitente. A partir de aquí creo que cualquiera, entendería que se trata de un correo falso. Pero si no soy de los que miran primero el remitente, veamos la siguiente pista.

Sugerencia número dos

La segunda pista, no pasa por no ser cliente de Endesa. Sorprendería mucho que alguien que no sea cliente abra una factura suya. Pero esa no es la segunda pista. La pista, se encuentra en el contenido del mensaje. A pesar de todo lo alarmarte que pueda ser, ya que nos informa de que tenemos que pagar cierta cantidad de dinero (que es lo que despista sobre lo importante), es la insistencia de pulsar en botón de enlace para descargar la factura, este es el indicativo que nos ha de hacer sospechar.

Ninguna compañía incluye enlaces directos de sus facturas. Las facturas se localizan en su perfil de usuario y el acceso siempre se ha de realizar desde su web, jamas desde un enlace en un correo electrónico.

Estos sencillos consejos seguro que les ayudaran a reconocer cuando un mensaje de correo es Phining o lo que es lo mismo una suplantación de identidad.

Detalles técnicos

No hemos acusado en vano anteriormente a los hacker de Rusia. Sabemos donde están y desde donde operan. Y así hemos informado a delitos informáticos.

Veamos parte del código:

Como podemos leer en el código, la URL a la que nos redirige es:

hxxp://oeq5.factura-endesa.co.ua/iwfuq.php?id=

Lo interesante es la dirección IP que resuelve "oeq5.factura-endesa.co.ua" y es :

213.159.209.52

Que se localiza en : Rusia Segun GeoIP view

Lo sorprendente es que se está utilizando esta dirección IP (mejor dicho el alojamiento) desde hace mas de 1 mes y son conocidos los contenidos maliciosos procedentes desde este origen. Tanto Italia como España están siendo bombardeados literalmente desde esta localización.

Un ejemplo claro lo obtenemos de urlquery un servicio de detección y análisis malware donde vemos que desde hace mas de 15 días es está utilizando como procedente de contenido malicioso. Pueden ver el informe desde la siguientes direcciones:

https://urlquery.net/report.php?id=1465919662848

https://urlquery.net/report.php?id=1465182999699

Sabemos donde están y sabemos como bloquearlos. Pero por desgracia mañana estarán en otra ubicación. Por lo que la mejor protección, es no dejarse engañar por correos falsos. Si sigue estos pequeños consejos, evitará multitud de malware o el secuestro de sus datos que tanto existo tuvo el pasado año.

Compártelo con:

Nota del día 15 de Junio:

Hemos podido comprobar que a día de hoy ya no son accesiblea los enlaces aqui mostrados. Una alerta temprana ha permitido eliminar los acceso a estos destinos.